Im Kern ist ein Web3 Wallet ein digitales Tool, das Nutzer:innen ermöglicht, kryptografische Schlüssel zu verwalten, um mit öffentlichen Blockchains zu interagieren. Anders als ein Bankkonto hält das Wallet keine Münzen, sondern nur den Privaten Schlüsseleine lange, zufällige Zeichenkette, die das Recht zum Signieren von Transaktionen verleiht und die Seed‑Phraseeine mnemonische Wortliste (meist 12‑24 Wörter), die zur Wiederherstellung des privaten Schlüssels dient. Mit diesen Komponenten kann man Tokens, NFTs oder Smart‑Contracts ansprechen, ohne dass das Wallet selbst im Netzwerk vorkommt.

Die Sicherheit eines Wallets beruht auf asymmetrischer Kryptografie. Der Öffentliche Schlüsseleine aus dem privaten Schlüssel abgeleitete, öffentlich einsehbare Adresse, an die Tokens gesendet werden können dient als Empfänger‑ID, während der Privater Schlüsselnur dem Besitzer bekannt ist und zum digitalen Signieren von Nachrichten verwendet wird die einzige Möglichkeit darstellt, Ausgaben zu authorisieren.

Einmal generiert, bleibt das Schlüsselpaar unveränderlich. Wird ein privater Schlüssel kompromittiert, kann ein Angreifer jede Transaktion ausführen, die mit diesem Schlüssel verknüpft ist - deshalb ist das sichere Aufbewahren von Seed‑Phrases und privaten Schlüsseln das Herzstück jeder Wallet‑Strategie.

Je nach Anwendungsfall gibt es mehrere Wallet‑Typen, die unterschiedliche Sicherheits‑ und Komfortprofile bieten.

Der Ablauf einer typischen Blockchain‑Transaktion lässt sich in vier Schritten erklären:

Wichtig: Das Wallet fungiert nur als Schlüsselmanager. Die eigentliche Token‑Buchhaltung wird komplett von der Blockchain erledigt.

| Merkmal | Hardware‑Wallet | Software‑Wallet |

|---|---|---|

| Sicherheitslevel | Sehr hoch - Schlüssel bleiben offline | Mittelhoch - Schlüssel im Gerätespeicher |

| Bedienkomfort | Geringer - Gerätewechsel nötig | Hoch - Sofortiger Zugriff über App |

| Kosten | Einmalige Anschaffung (50‑200€) | Meist kostenlos, ggf. In‑App‑Käufe |

| Ideal für | Langfristige Aufbewahrung großer Beträge | Täglicher Handel, DeFi‑Nutzung |

| Risiko bei Verlust | Kein Zugriff ohne Seed‑Phrase | Kann durch Malware kompromittiert werden |

Der gesamte Prozess ist transparent: Du siehst die Signatur nicht, aber das Wallet garantiert, dass nur du autorisiert hast.

Wenn du die Grundlagen beherrschst, kannst du tiefer in folgende Bereiche einsteigen:

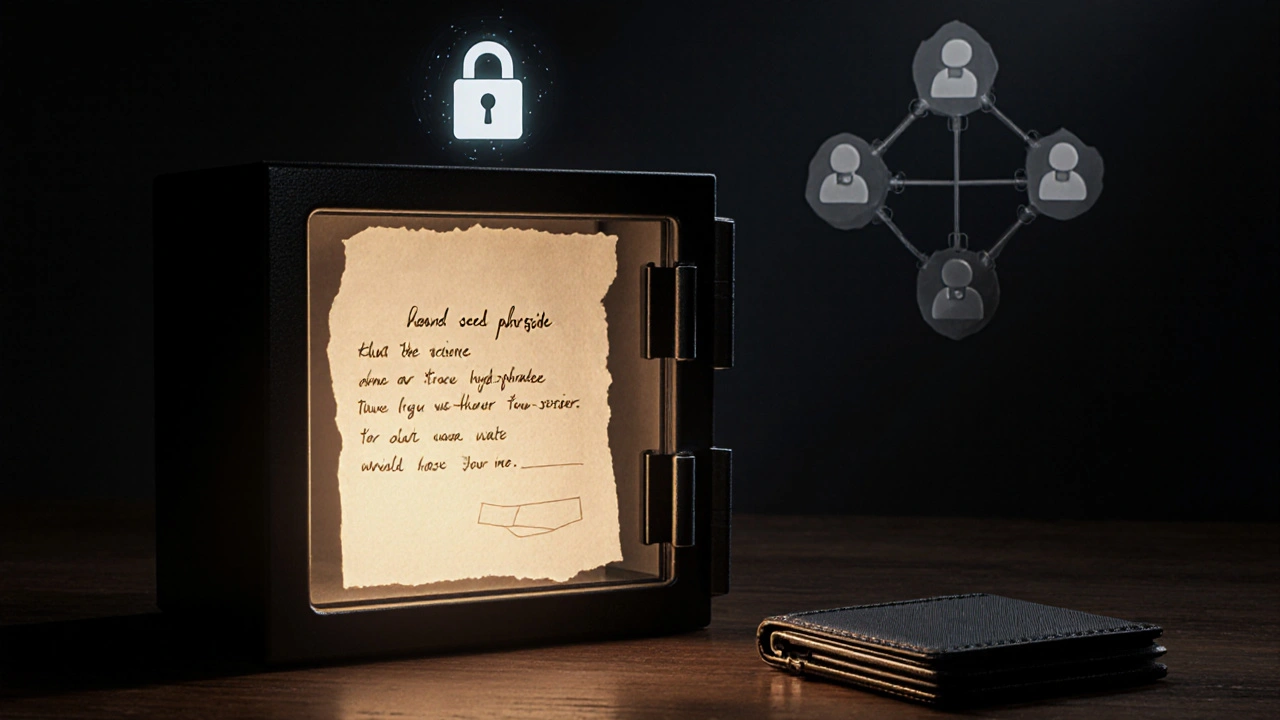

Ein gut aufbewahrtes Seed‑Phrase-Backup ist das zuverlässigste Mittel, um den Zugriff auf deine Tokens wiederherzustellen. Schreibe es auf Papier, lagere es an einem feuer- und wasserdichten Ort und erstelle ein zweites Exemplar an einem unabhängigen Standort. Digitale Backups gelten als riskanter, weil sie gehackt werden können.

Ja. Die meisten modernen Software‑Wallets ermöglichen das Anlegen und Verwalten mehrerer Konten. Du kannst jede Adresse separat benennen, unterschiedliche Seed‑Phrases zuordnen und sogar verschiedene Blockchains innerhalb einer einzigen Anwendung unterstützen.

Gas ist die Einheit, mit der die Rechenarbeit im Ethereum‑Netzwerk gemessen wird. Jeder Vorgang (z.B. Token‑Transfer) benötigt eine bestimmte Menge Gas, und der Nutzer zahlt dafür in Ether (ETH). Höhere Gas‑Preise führen zu schnelleren Bestätigungen, weil Miner transaktionswürdige Pakete bevorzugen.

Ein Hardware‑Wallet schützt die Schlüssel vor Online‑Angriffen, aber es ist nicht immun gegen physische Gefahren. Wer das Gerät stiehlt und gleichzeitig die PIN kennt, kann es ausnutzen. Deshalb ist die Kombination aus PIN‑Schutz, Seed‑Phrase‑Backup und physischer Sicherung wichtig.

Mit der Seed‑Phrase kannst du jedes kompatible Wallet neu erzeugen. Installiere ein neues Wallet‑Programm, wähle die Option "Wallet wiederherstellen" und gib exakt die 12‑ oder 24‑Wort‑Phrase ein. Nach der Wiederherstellung hast du wieder Zugriff auf alle Tokens, solange die Seed‑Phrase korrekt ist.

Starte jetzt, indem du ein kostenloses Software‑Wallet installierst, deine Seed‑Phrase sicher notierst und ein paar kleine Test-Transaktionen durchführst. Sobald du dich sicher fühlst, investiere in ein Hardware‑Wallet für größere Bestände. Und vergiss nicht: Der wichtigste Schutz ist immer das Bewusstsein um deine Schlüssel - ohne den privaten Schlüssel gibt es keinen Zugang, aber mit ihm hast du volle Kontrolle.